Nadie duda que la privacidad y la seguridad son preocupaciones fundamentales y que Apple se ha posicionado como líder en la protección de datos de usuarios a través de su iPhone, siendo, para muchos el dispositivo móvil más seguro del mundo. Sin embargo, todos recordamos una época donde hackear el teléfono de Apple y hacer jailbreak no era tan complicado.

Curiosamente, Apple no reniega de esta actividad, ahora muy residual, sino que desde hace tiempo hace suyo el dicho de ‘si no puedes con tu enemigo, únete a él’, y pone a disposición de los desarrolladores el Programa de Dispositivos de Investigación de Seguridad de Apple. Dicho de otra manera, facilita a los investigadores de seguridad iPhone modificados, o hackeados para que encuentren en ellos vulnerabilidades.

Perdona, ¿cómo?

Contrario a cualquier sospecha de actividades clandestinas, el Programa de Dispositivos de Investigación de Seguridad de Apple es una iniciativa de la marca para fomentar la colaboración con investigadores de seguridad. Reconociendo las formidables medidas de seguridad de los iPhones, Apple admite la dificultad incluso para investigadores experimentados de adentrarse en las complejidades de iOS.

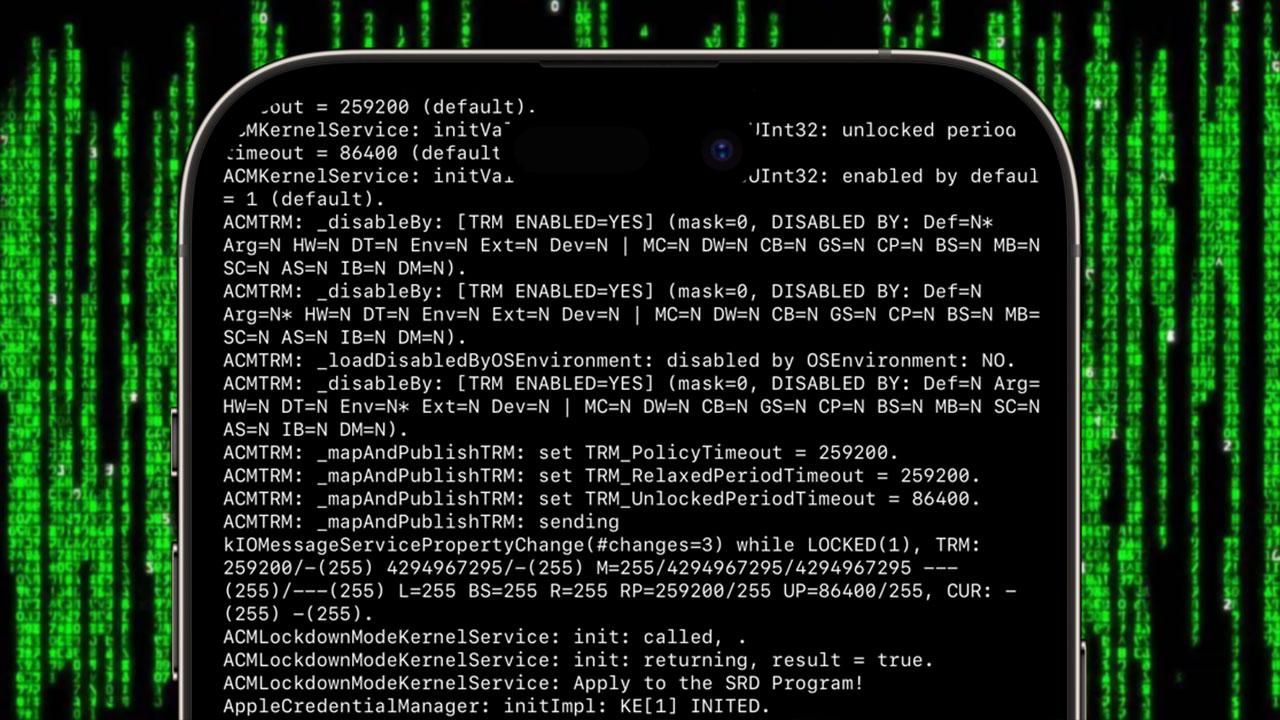

Por lo tanto, el programa proporciona un iPhone modificado para facilitar la investigación de seguridad en su sistema operativo sin comprometer las características de seguridad del dispositivo.

Como parte del compromiso de Apple con la seguridad, este programa está diseñado para ayudar a mejorar la seguridad de todos los usuarios de iOS, traer más investigadores al iPhone y mejorar la eficiencia de aquellos que ya trabajan en la seguridad de iOS. Incluye un iPhone dedicado exclusivamente a la investigación de seguridad, con políticas únicas de ejecución y contención de código.

El programa no se trata de vender iPhones con vulnerabilidades al público. En cambio, es una vía para que los investigadores reciban un terminal prestado, permitiéndoles realizar investigaciones de seguridad de manera efectiva. Este dispositivo con menos barreras permite acceso a la terminal, uso de herramientas, personalización de permisos e incluso modificación del núcleo, elementos esenciales para un análisis integral de seguridad.

¿Cómo se consigue?

Para conseguir un iPhone hackeado debes cumplir una serie de requisitos que aparecen en la web del programa de Apple

-

Tener un historial comprobado de éxito en la identificación de problemas de seguridad en plataformas de Apple u otros sistemas operativos y plataformas modernos.

-

Residir en un país o región elegible.

-

Ser mayor de edad legal en la jurisdicción en la que resides (18 años en muchos países).

-

No estar empleado actualmente por Apple ni haberlo estado en los últimos 12 meses.

-

Para inscribirte como empresa, universidad u otro tipo de organización, debes estar autorizado para actuar en nombre de tu organización.

Si la solicitud de un participante realizada a través de esta web es aprobada, Apple proporciona el terminal modificado como un préstamo renovable de 12 meses, enfatizando que el dispositivo sigue siendo propiedad de Apple y que el iPhone no está destinado para uso personal ni para llevarlo diariamente, sino que está diseñado para usarse un entorno controlado exclusivamente para la investigación de seguridad.

Ten en cuenta que, si cumples con los requisito mencionados, aún así tendrás que esperar para hacerte con un teléfono de Apple con estas características, ya que solo se aceptan una serie de solicitudes al año y, en estos momentos, hay que esperar a que la marca habrá nuevas vacantes para participar en el programa.