Una nueva campaña maliciosa masiva está usando más de 200 dominios de typosquatting que se hacen pasar por 27 apps y marcas reconocidas para hacerte creer que entras en el web de estos y engañarte, robarte tu dinero en criptomonedas o atacar tu móvil Android.

Los dominios typosquatting son aquellos que han sido registrados para favorecer el engaño, ya que tienen un nombre similar al de marcas genuinas y, si no te fijas bien, pensarás que es el dominio original. Se suelen aprovechar faltas ortográficas, de poner alguna letra de más, cambiar una letra de posición o acciones similares. La clave es engañar a cuantas más personas mejor para poder atacarlas.

Esta técnica es muy antigua, pero sigue funcionando en muchas ocasiones. Los ciberdelincuentes lo saben y aprovechan cualquier ocasión. Las posibles víctimas son usuarios de Android y Windows. No solo utilizan un dominio similar a las marcas que suplantan sino además las webs maliciosas suelen ser clones de los originales o sitios muy parecidos a estos para favorecer el engaño.

Así es como quieren que caigas en su trampa

Se puede llegar a estas webs entrando directamente en ellas, al escribir la dirección mal en el móvil, pero también por emails y SMS de phishing, redes sociales, mensajes directos, publicaciones en foros y otras formas con las que los hackers intentan llegar a más víctimas.

No solo usan un dominio para cada servicio, sino que recurren a múltiples variantes de cada uno de estos dominios para intentar cubrir la mayor cantidad de errores tipográficos posibles y así llegar a más posibles víctimas.

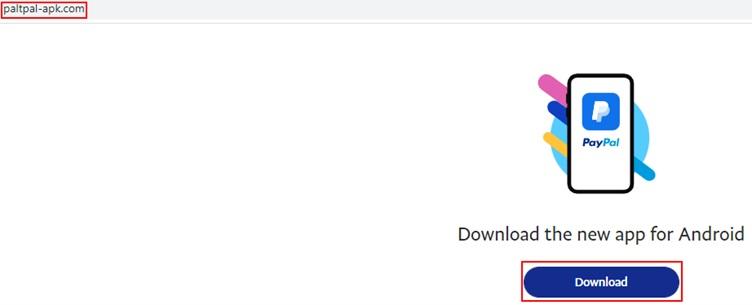

Hay muchos dominios que buscan simular tiendas de aplicaciones populares como Google Play, APKCombo y APKPure. También portales de descarga para servicios y apps como PayPal, VidMate, Snapchat, Google Wallet y Tik Tok. En total, son 27 las marcas suplantadas que se sepa hasta ahora, de las que se aprovechan para engañar a los visitantes de las webs para que descarguen programas maliciosos para su móvil Android, también para Windows.

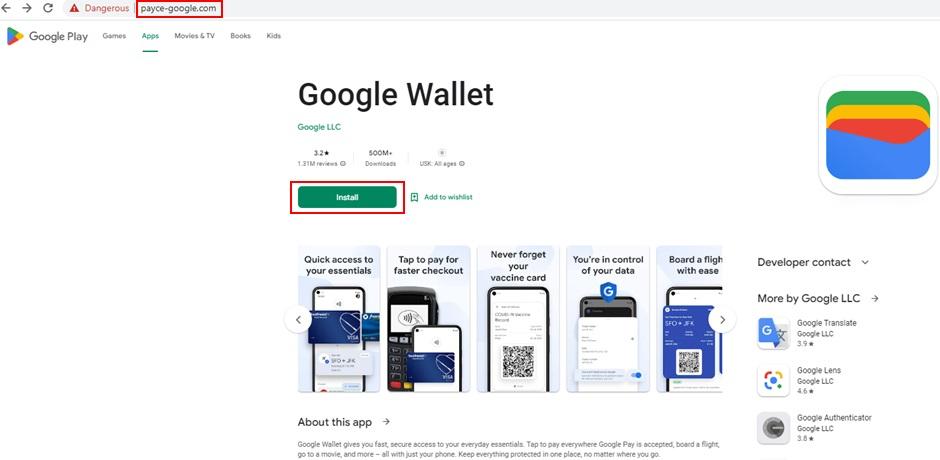

Por ejemplo, una página imita a la Play Store que descarga un APK de Android malicioso haciéndose pasar por Google Wallet al dar a Instalar. Este es uno de los muchos ejemplos que nos podemos encontrar.

Si un usuario cae en el engaño, se le hará descargar ERMAC, un troyano bancario para Android dirigido a billeteras de criptomonedas y cuentas bancarias.

El malware puede robar datos confidenciales como mensajes SMS, contactos y lista de apps instaladas en tu dispositivo. Captura la lista de apps instaladas para robar credenciales con páginas de phishing en la pantalla de inicio de sus víctimas.

Algunos de los dominios detectados son:

- payce-google[.]com: se hace pasar por Google Wallet

- snanpckat-apk[.]com – se hace pasar por Snapchat

- vidmates-app[.]com – se hace pasar por VidMate

- paltpal-apk[.]com: se hace pasar por PayPal

- m-apkpures[.]com – se hace pasar por APKPure

- tlktok-apk[.]link: se hace pasar por el portal de descarga de TikTok

Aunque el informe de Cyble se centra sobre todo en malware de Android, la campaña abarca mucho más que eso y también afecta a usuarios de Windows.

Así, se hace pasar por servicios y apps móviles, software, sitios de criptomonedas, negociación de criptomonedas y acciones y otras webs como el navegador Tor, Ethermine, MetaMask, Figma y otros. La cantidad de dominios para usarlo no es nada despreciable, al menos más de 200 que se reconozcan.

Extrema las precauciones, están en webs

Por eso, lo mejor es que no accedas a ningún dominio desde mensajes en tu móvil, apps de mensajería, redes sociales ni sitios de Internet, sino que intentes entrar buscándolo en un buscador como Google o escribiéndolo directamente comprobando que no haya errores. Si vas a instalar una app, hazlo directamente desde Play Store en tu móvil, sin webs.

Si sospechas, no abras la web y, por supuesto, no descargues nada que no sea estrictamente necesario o sin comprobar que no se trata de malware. Lo mejor es que tengas un buen servicio antivirus en tu móvil para comprobarlo.