Un virus se esconde entre las apps de Google Play: elimínalo y atento a la cuenta bancaria

Una nueva tanda de apps maliciosas en Android que se hacen pasar por administradores de archivos se ha logrado infiltrar en la tienda de apps Play Store infectando a muchos usuarios con el troyano bancario Sharkbot.

Para evitar ser detectadas y así poder aparecer en la tienda de apps de Android, no llevan carga maliciosa en el momento de la instalación, sino que la recuperan más tarde usando un recurso remoto. Aunque ahora mismo ya han sido descubiertas y no están en la tienda de apps, podrías haber instalado alguna en tu móvil, por lo que es importante que compruebes que no la tienes. Además, siguen en tiendas de terceros.

Sharkbot vuelve al ataque

Sharkbot es un malware peligroso que intenta robar cuentas bancarias online mostrando formularios de inicio de sesión falsos. Si intentas iniciar sesión en tu banco usando uno de estos formularios, te roban los datos bancarios y los utilizan para hacerse con tu dinero o lo que quieran.

Como las apps maliciosas se camuflan como administradores de archivos, no levantan tantas sospechas en el momento de solicitar permisos peligrosos como los necesarios para cargar el conocido malware Sharkbot. Ahí es donde viene todo el engaño, porque una vez que la app es instalada y se aceptan los permisos, las víctimas se han infectado con este virus.

Este virus ha evolucionado considerablemente con el paso del tiempo y ha logrado aparecer bajo varias formas o desde varias apps infectadas, como cuando se hicieron pasar por falsos antivirus o herramientas de limpieza para inspirar más confianza a sus posibles víctimas. Ha vuelto bajo la forma de nuevas apps, y te decimos cuáles son.

Cuidado con estas 4 apps de gestión de archivos

En el nuevo informe de Bitdefender, se descubrieron estas nuevas apps bajo la forma de administradores de archivos y finalmente Google las ha eliminado de la tienda de apps. De todas formas, las personas que las han instalado podrían seguir teniéndolas en su móvil, así que comprueba que no tienes una, desinstálala y cuidado con tu cuenta bancaria.

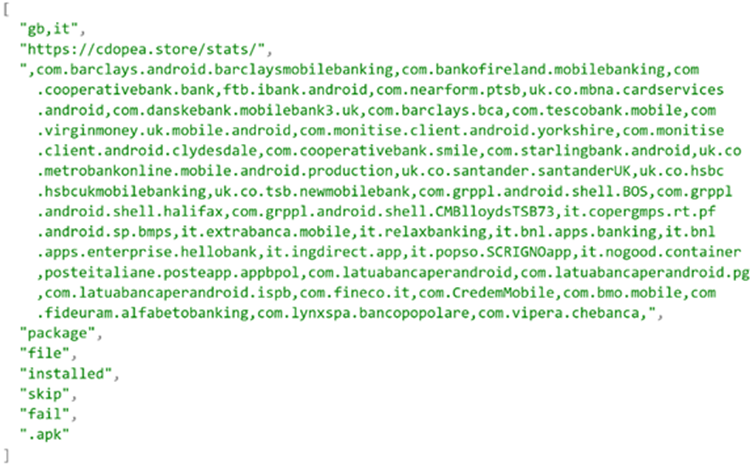

Una de estas apps maliciosas es X-File Manager, de Victor Soft Ice LLC (com.victorsoftice.llc), ha sido descargada 10.000 veces en la tienda de app Play Store. Esta además tiene una gran cantidad de reseñas negativas. Otra app maliciosa descargada más de 5.000 veces es FileVoyager de Julia Soft Io LLC (com.potsepko9.FileManagerApp).

Con más de 1.000 descargas está LiteCleaner M’ (com.ltdevelopergroups.litecleaner.m), ahora solo disponible en tiendas de apps de terceros como APKSOS; en el que también está Phone AID, Cleaner, Booster 2.6′ (com.sidalistudio.developer.app).

Como las demás, cualquiera de ellas hace comprobaciones antiemulación para evadir que la detecten y solo cargará el malware en tarjetas SIM británicas o italianas, de momento, como parte de una campaña dirigida. En principio, la mayoría de sus víctimas están en Reino Unido, Italia, Irán y Alemania.

Una vez que se instala, solicita que se acepten permisos de riesgo como instalar nuevos paquetes, leer y escribir en el almacenamiento interno, acceder a los detalles de la cuenta, etc, que, si bien serían normales en este tipo de apps, son muy peligrosos porque en realidad no son aplicaciones legítimas. El momento en que el malware Sharbot se obtiene es por medio de una actualización falsa que los usuarios aceptan.

Recuerda, son estas:

- X-File Manager

- FileVoyager

- LiteCleaner M’

- Phone AID, Cleaner, Booster 2.6′

Si has instalado esta app o cualquier otra del tipo que está infectada, es importante que la elimines cuanto antes y cambies las contraseñas de tu cuenta bancaria online para evitar que accedan a ella y lo usen. Recuerda habilitar Play Protect si aún no lo has hecho y no está de más que pruebes algún antivirus.

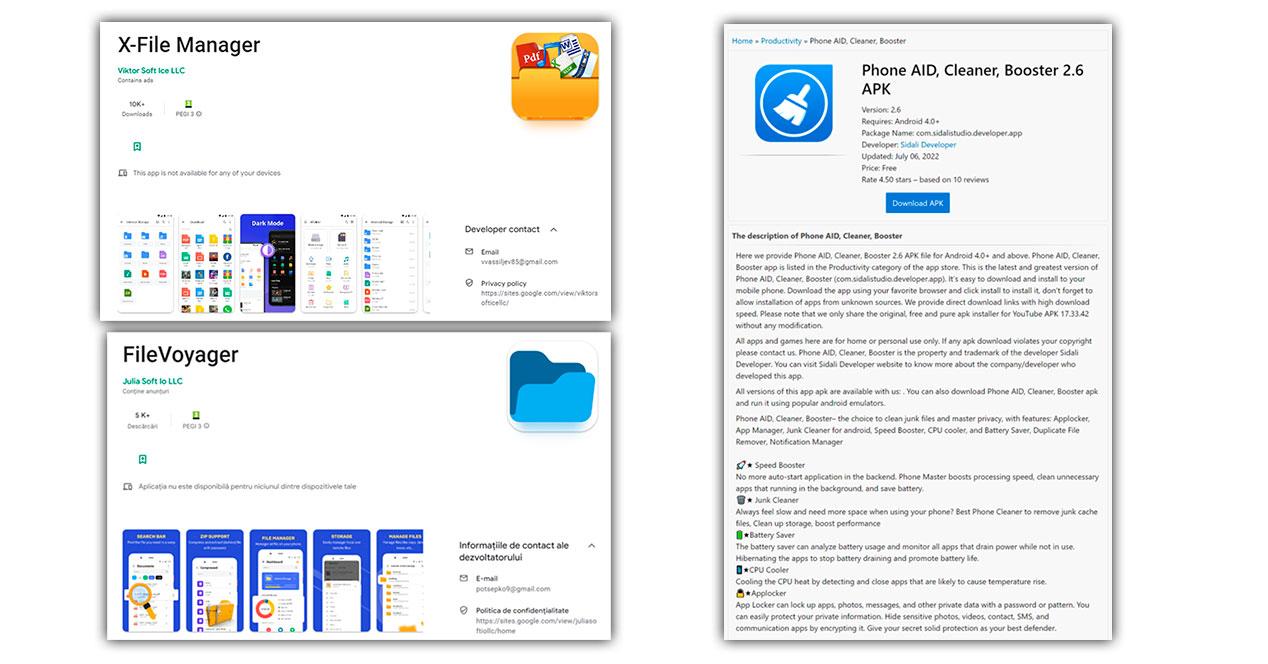

¿A qué apps bancarias móviles se dirige el ataque?

Hay que tener en cuenta que, aunque se han detectado varias apps bancarias móviles a las que se dirige el malware, la lista se puede actualizar con apps nuevas. Las que se conocen por el momento son estas:

| Nombre del paquete | Entidad bancaria |

| com.barclays.android.barclaysmobilebanking | Barclays |

| com.bankofireland.mobilebanking | Bank of Ireland Mobile Banking |

| com.cooperativebank.bank | The Co-operative Bank |

| ftb.ibank.android | AIB (NI) Mobile |

| com.nearform.ptsb | permanent tsb |

| uk.co.mbna.cardservices.android | MBNA Mobile App |

| com.danskebank.mobilebank3.uk | Mobile Bank UK – Danske Bank |

| com.barclays.bca | Barclaycard |

| com.tescobank.mobile | Tesco Bank and Clubcard Pay+ |

| com.virginmoney.uk.mobile.android | Virgin Money Mobile Banking |

| com.cooperativebank.smile | «smile – the internet bank» |

| com.starlingbank.android | Starling Bank – Mobile Banking |

| uk.co.metrobankonline.mobile.android.production | Metro Bank |

| uk.co.santander.santanderUK | Santander Mobile Banking |

| uk.co.hsbc.hsbcukmobilebanking | HSBC UK Mobile Banking |

| uk.co.tsb.newmobilebank | TSB Mobile Banking |

| com.grppl.android.shell.BOS | Bank of Scotland Mobile App |

| com.grppl.android.shell.halifax | Halifax Mobile Banking |

| com.grppl.android.shell.CMBlloydsTSB73 | Lloyds Bank Mobile Banking |

| it.copergmps.rt.pf.android.sp.bmps | Banca MPS |

| it.extrabanca.mobile | NewExtraMobileBank |

| it.relaxbanking | RelaxBanking Mobile |

| it.bnl.apps.banking | BNL |

| it.bnl.apps.enterprise.hellobank | Hello Bank! |

| it.ingdirect.app | ING Italia |

| it.popso.SCRIGNOapp | SCRIGNOapp |

| posteitaliane.posteapp.appbpol | BancoPosta |

| com.latuabancaperandroid | Intesa Sanpaolo Mobile |

| com.latuabancaperandroid.pg | Intesa Sanpaolo Business |

| com.latuabancaperandroid.ispb | Intesa Sanpaolo Private |

| com.fineco.it | Fineco |

| com.CredemMobile | Credem |

| com.bmo.mobile | BMO Mobile Banking |

| com.fideuram.alfabetobanking | Alfabeto Banking |

| com.lynxspa.bancopopolare | YouApp – Mobile Banking |

| com.vipera.chebanca | CheBanca! |

Aunque es un ataque localizado, de momento, toda precaución es poca. ¡Cuidado con lo que instalas!