La empresa de seguridad Trend Micro ha dado con una serie de aplicaciones infectadas con el malware Facestealer que se encarga de desviar las claves de los usuarios para conseguir acceso a estos y otros servicios. Un descubrimiento que pone en peligro a muchos usuarios en todo el mundo, dado que las 200 apps infectadas se han llegado a instalar en muchos teléfonos móviles.

No es la primera vez que esté virus hace de las suyas, dado que la primera que apareció fue allá por julio de 2021, momento en el que se localizaron otra serie de aplicaciones que tenían como finalidad conseguir nuestras claves de acceso a Facebook. Para no ser descubiertos, los desarrolladores van modificando el código, provocando que sea muy difícil seguirle la pista y acabar con él rápidamente.

Mucho cuidado con lo que tienes instalado

En muchas ocasiones os hemos aconsejado no descargar aplicaciones fuera de Google Play, una de las medidas de seguridad más valiosas que existen, aunque también dentro de la tienda de Google podemos toparnos con estas amenazas. En esta ocasión, no se han dado a conocer todas las herramientas infectadas en las que se ha descubierto el malware en cuestión, pero por suerte han sido retiradas de inmediato porque nadie más las descarga.

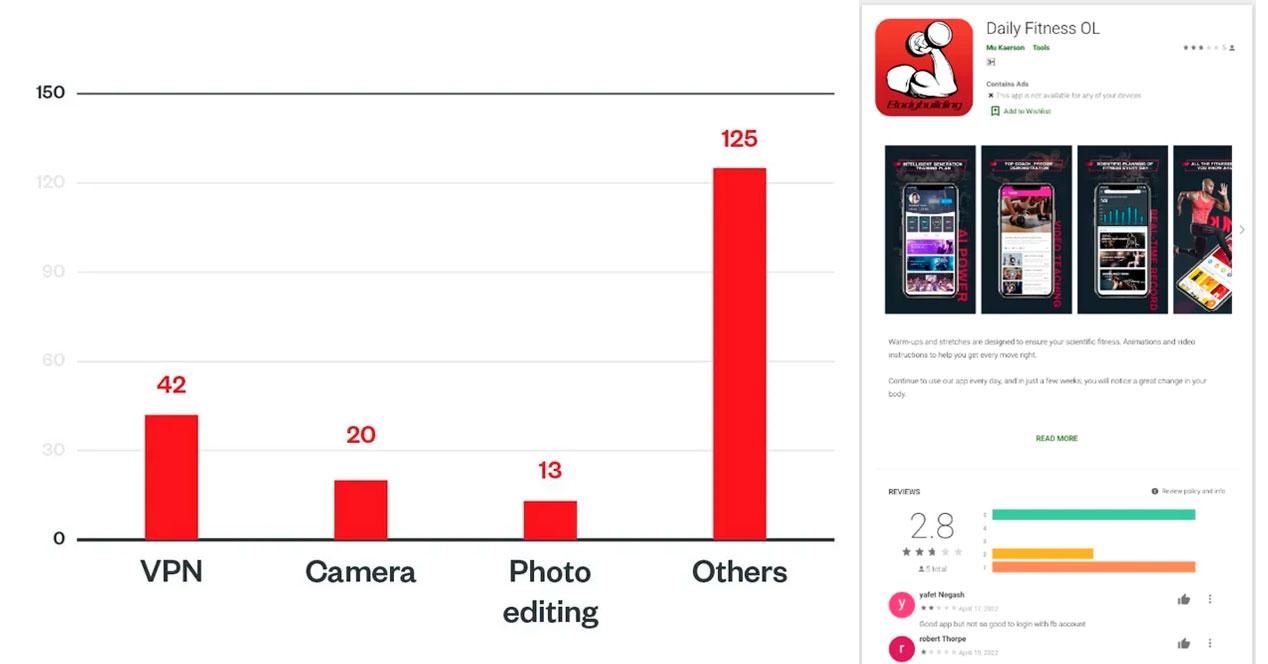

Entre todas las apps que se han descubierto, la gran mayoría estaba enfocada en diversos servicios para expandirse por toda la tienda, por ejemplo, ofreciendo ejercicios de entrenamiento en casa, muchas basadas en VPN, aunque realmente no cumplían con lo que prometían, como podíamos leer en los comentarios. Otras cuantas se basaban en funcionar como una cámara alternativa o incluso había las que nos ofrecían retoque digital de imágenes. En caso de que tengas alguna de esas apps y no consigas localizarla en Google Play, es momento de desinstalar, para prevenir problemas.

Estas son todas de las que tenemos constancia:

- Daily Fitness OL

- Enjoy Photo Editor

- Panorama Camera

- Photo Gaming Puzzle

- Swarm Photo

- Business Meta Manager

Para estar protegidos y asegurarnos de que nuestras claves no han sido filtradas o al menos no podrán hacer nada con ellas, debemos hacer lo siguiente. Otro consejo, si contamos con alguna app de dudosa fiabilidad, es que tenemos que cambiar las contraseñas de apps y servicios del móvil, sobre todo si hemos repetido la misma clave en varios sitios.

El modus operandi para atacar al móvil

Muchas son las personas que por sí mismas que podrían haberse dado cuenta de que algo no funcionaba como es debido, en estas apps que en ocasiones podrían haber funcionado sin ningún tipo de registro. Sin embargo, siempre solicitaba al usuario que lo hiciese y mostraba una confusa pantalla de acceso a Facebook u otros servicios mediante el navegador que para nada se correspondía con la realidad. La clave estaba en un fragmento de código basado en JavaScript que se hacía con la información.

Es entonces cuando el servidor copiaba todos los datos introducidos y los enviaba a los servidores donde se iban almacenando estas contraseñas. De paso, también se hacía un envío masivo de cookies que volvía al servidor con mucha información extraída sobre los usuarios. Lo que puede haber dejado secuelas en la privacidad de muchas personas.