Los hackers de SideWinder podrían haber colocado una app VPN de Android falsa en la Play Store. Las campañas de phishing atribuidas a SideWinder parecen haber involucrado esta aplicación VPN falsa junto con una herramienta que filtra a las víctimas para poder saber cómo actuar en función de los datos obtenidos.

VPN descubierta en una investigación

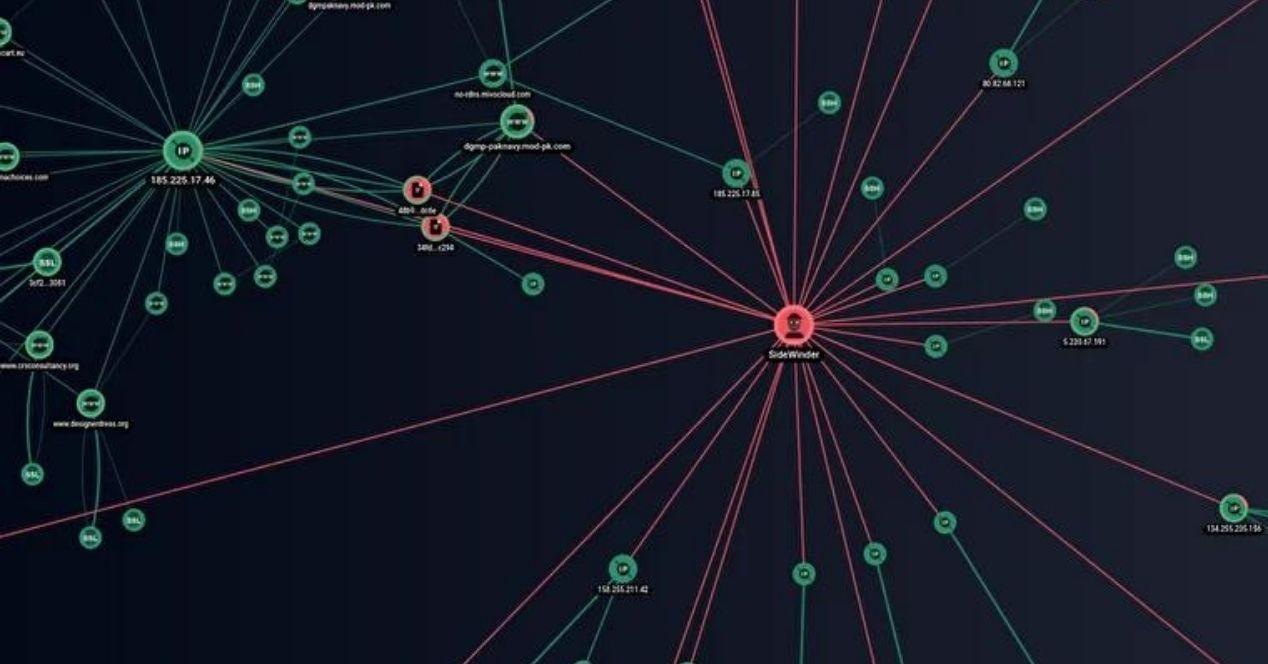

SideWinder es un grupo APT, grupo de amenazas sofisticadas que es capaz de evadir las herramientas de seguridad tradicionales, que ha estado activo desde al menos 2012. Se cree que su origen es indio y tiene un nivel de sofisticación relativamente alto. Según los investigadores de Kaspersky, se le atribuyen alrededor de mil ataques al grupo en los últimos 2 años, con organizaciones en Pakistán, China, Nepal y Afganistán como objetivos principales.

Cuentan con una infraestructura bastante grande en la que se incluyen 92 direcciones IP, principalmente para ataques de phishing, con cientos de dominios y subdominios utilizados como servidores de control y comando. Una reciente campaña de phishing que se le atribuyó estaba dirigida a organizaciones en Pakistán.

Al hacer esta investigación, uno de los grandes hallazgos de los investigadores fue precisamente un enlace de phishing dirigido a un dominio legítimo, securevpn.com. Aunque no se conoce su propósito, lo más probable es que este sea elegir objetivos de interés y redirigirlos a algún sitio malicioso.

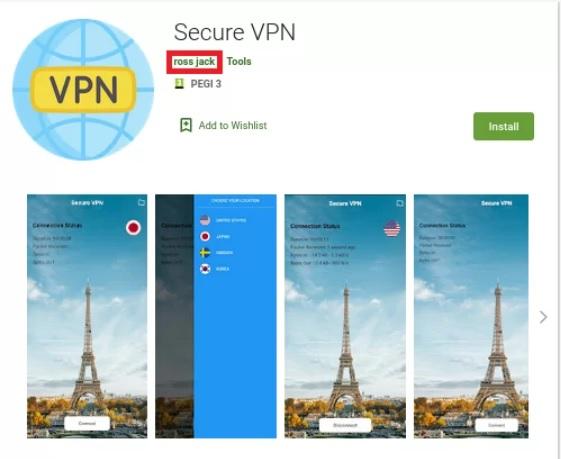

Otro enlace descubierto por Group-IB consiste precisamente en una versión falsa de la aplicación Secure VPN en la Play Store, que al menos hasta ahora se podía ver en la tienda de aplicaciones del sistema operativo Android (aún continúa activa ahora mismo), con poco más de 10 descargas. Cuidado porque en caso de que desaparezca, se podría descargar como APK en otras webs. Su descripción estaría totalmente copiada de la reconocida aplicación NordVPN. No la descargues.

Mientras se ejecuta, la aplicación falsa Secure VPN realiza solicitudes a dos dominios, que seguramente sean de los atacantes, pero ahora no están disponibles, y una solicitud al directorio raíz redirigió al dominio NordVPN (que sí es legítimo). A día de hoy aún no se sabe para qué se ha creado la aplicación ni si es o no maliciosa, aunque SideWinder ha usado aplicaciones falsas en Google Play anteriormente.

La lista de acciones de las aplicaciones falsas anteriores de SideWinder se basa en que eran capaces de incluir, recopilar y utilizar información como:

- Archivos en el dispositivo

- Captura de pantalla

- Cuenta

- Datos de Twitter, Facebook, WeChat, Outlook, Yahoo! Mail, Gmail y Chrome

- Estado de la batería

- Información del dispositivo

- Información de sensores

- Información de la cámara

- Información WiFi

- Lista de aplicaciones instaladas

- Ubicación

Herramienta personalizada de Sidewinder

En este hallazgo, Group-IB descubrió que utilizaron una herramienta personalizada conocida como SideWinder.AntiBot.Script que verifica el entorno del navegador y, basándose en varios parámetros, decide si lo redirige a un recurso legítimo o un archivo malicioso. Si se detecta un visitante de una IP pakistaní, lo redirige a una ubicación maliciosa.

En todo caso, su infraestructura está pensada para implementar nuevos servidores de control y comando para su actividad de phishing, así que cuidado con las aplicaciones que te descargas, incluso aunque se encuentren en un sitio de confianza como la Play Store. Y desde luego, aunque no sabemos si esta aplicación es legítima o no, lo mejor es que no la descargues.