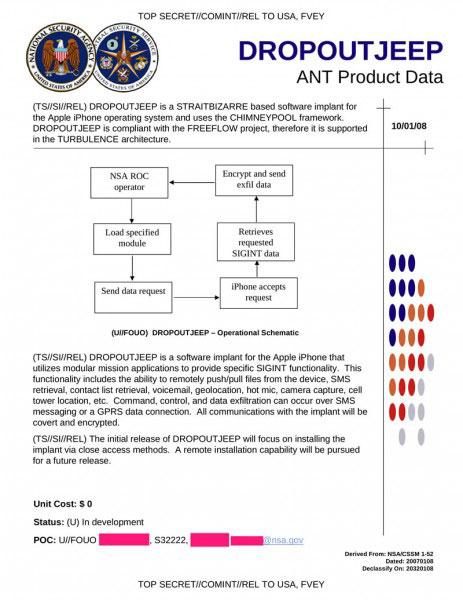

La filtración de información sobre PRISM, el programa Top Secret de la NSA para espiar a los ciudadanos, sigue levantando ampollas. Lo último que conocemos llega desde Alemania, de boca de Jacob Appelbaum, un experto en seguridad que ha desvelado cómo el cuerpo de la Agencia de Seguridad Nacional de EEUU consigue espiar a los usuarios a través de sus iPhone. La clave reside en DROPOUTJEEP, un software que se instala en los smartphones de Apple y permite el acceso remoto al equipo así como a toda la información almacenada.

Aunque el documento que adjuntamos a continuación data de enero de 2008, no existen evidencias que digan que la NSA ha cesado su actividad. Y es que tal y como podéis leer en el citado documento, en éste se resume cómo el Departamento de Inteligencia norteamericano logra acceder a los datos, metadatos y distintos parámetros que son capaces de ofrecer de forma camuflada los dispositivos de Apple. De hecho, esta práctica salía a la luz hace meses, aunque nunca se demostró con una prueba tan fehaciente como el documento filtrado.

Un documento que acredita la existencia de la App y su funcionalidad

La clave reside en DROPOUTJEEP, un software que se instala en cualquier iPhone y pasa totalmente desapercibido. Como ya adelantábamos anteriormente, el usuario no es consciente de que la NSA puede acceder remotamente a prácticamente cualquier dato almacenado en el smartphone. Además, de entre las habilidades de esta «app» se encuentra la capacidad para interceptar SMS, contactos y cualquier archivo almacenado en el teléfono. Igualmente hace posible el envío mediante el protocolo de los SMS o la conexión GPRS de la posición por triangulación de antenas de telefonía. Tal vez la herramienta más intrusiva sea la capacidad de activar tanto la cámara como el micrófono del iPhone.

Su instalación y las consecuencias que suscita

Además de la polémica suscitada por la intrusión de la NSA en los equipos de Apple, otro punto de controversia en este espinoso tema es el protocolo necesario para instalar DROPOUTJEEP. Parece ser que es necesario tener acceso directo al smartphone para proceder a su instalación nativa -tanto es así que soporta reseteos y formateos de la memoria- todo ello de forma silenciosa. ¿Nos libra este proceso de ser espiados? No necesariamente ya que hace unos días, de forma paralela a esta revelación, se conocía que la propia NSA perpetraba la instalación de su software espía a través de un complejo plan que consistía en la intercepción de los envíos de los dispositivos a los clientes de Apple. De forma «clandestina» los ingenieros destinados a tal labor procedían a la instalación de la app para posteriormente volver a embalar los equipos de tal forma que pareciese un producto de fábrica. No obstante, mayor nerviosismo genera la posibilidad de que Apple estuviese o esté al tanto de tal actividad, ya que tal actitud convertiría a la firma en cómplice de los instrumentos del gobierno de los EEUU, tal y como especula Jacob Appelbaum en una reciente conferencia impartida en Alemania.

Fuente: GSMArena