Así roban ahora las contraseñas los hackers

Sin duda las contraseñas son el bien más preciado que tenemos los internautas, y en algunas ocasiones han quedado completamente desfasadas, sobre todo cuando listados con millones de ellas quedan en manos de los hackers. Pero estos son más creativos que nunca, y están utilizando nuevos métodos para obtener las contraseñas por parte de sus víctimas.

Hoy hemos conocido más detalles de una nueva técnica que están utilizando los hackers para poder robarnos las contraseñas. Una nueva forma que los especialistas han calificado de sutil a la hora de quedarse con nuestros datos.

Cómo funciona «Browser in the browser»

Nos hacemos eco de una información de Karspersky que nos ha dado más detalles sobre cómo funciona un método de lo más llamativo para poder hacerse con los datos de las víctimas en forma de contraseña. Y es que estos tienen que agudizar la inventiva para poder hacerse con las contraseñas de las víctimas, ya que cada vez son más las trabas con las que se encuentran para ellos. Concretamente el nuevo método se denomina «Browser in the browser» y tiene un funcionamiento bastante sencillo, pero efectivo.

Ya que se basa en crear sitios web no que suplanten ya de por si a los originales, sino que además parezcan legítimos. Cuando se crea un sitio web en un determinado dominio hay que consultar una base de datos internacional que nos dice si este sitio va a estar disponible para que podamos poner en marcha la web. En algunas ocasiones puede darse la situación de que ese sitio ya esté activo a nombre de otro titular y otra página web de distinto propietario y con el mismo nombre. Pero no con el mismo dominio, y aquí es donde esta estafa cobra sentido.

Porque ahora los hackers están trabajando en esta línea, la de crear páginas idénticas con dominios casi iguales. Parece un plan ganador, pero que en realidad tiene bastantes fisuras. Entonces, ¿qué es lo que se les ha ocurrido a los hackers? Pues bien, desde Karspersky apuntan a que este nuevo método busca es simular ventanas del navegador con sitios de confianza que aparecen en la página a donde nos hemos dirigido. El investigador conocido como mr.d0x ha sido el que ha puesto nombre a esta práctica, que pone de manifiesto la gran habilidad que tienen ya los hackers para poder replicar cualquier sitio con una verisimilitud espectacular.

De esta manera el truco está en duplicar o clonar una página web conservando incluso el dominio de la página original. Y todo de tal forma que cuando lo veamos y nos fijemos en esos aspectos que nos recomiendan comprobar para que no nos estafen, lleguemos a la conclusión de que es una página totalmente legítima.

El momento de la verdad

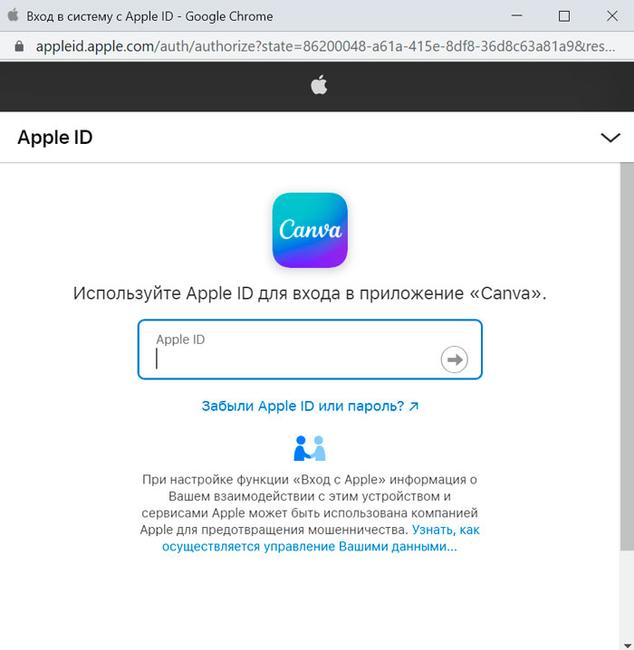

No solo se trata de clonar el aspecto de estos sitios web, sino que además la parte más importante de este fraude es el sitio donde debemos identificarnos en una plataforma de toda confianza, cuando no es así. Estas páginas creadas específicamente para hacernos pensar que estamos en un sitio legítimo cuentan con módulos de inicio de sesión idénticos y clonados a los de Apple, Google o Microsoft.

Por tanto, si nos dirigen hasta una de estas webs y nos piden identificarnos en sus servicios mediante una de estas pasarelas con aspecto genuino, no estaremos enviando las contraseñas a estas empresas, sino directamente a los servidores de los hackers. Por tanto es algo similar al phishing, pero mucho más sofisticado y difícil de detectar para la víctima. Para comprobar que no es legítima, debemos comprobar su comportamiento, si este es extraño al moverla, se atasca o minimiza, es que estamos ante una ilegítima.