Spoofing, o cómo infectar tu móvil desde el correo electrónico

La realidad es que los hackers son personas tremendamente creativas a la hora de intentar entrar en nuestros móviles, o al menos extraer información de ellos. Por esa razón cada poco tiempo conocemos nuevas técnicas y métodos con los que obtener esos datos de nuestros dispositivos. El email Spoofing es uno de los más tendentes actualmente, y busca hacerse con nuestros datos cómodamente desde el correo electrónico.

Esta es una técnica que cada vez cuenta con más adeptos entre los diferentes hackers que una y otra vez buscan la forma de hacerse con nuestros datos. Y se ha convertido de hecho en una de las técnicas más habituales entre los ciberdelincuentes. Una técnica que no hay que confundir con el phishing, que por cierto tiene mucho en común con ella.

Una técnica eficiente, la suplantación del remitente

Como sabéis, el phishing es una técnica utilizada por los hackers para bajemos la guardia, y entreguemos nuestros datos sin mayor resistencia. Para ello suelen suplantar la identidad de páginas web de empresas y organismos reconocidos, lo que nos lleva a introducir nuestros credenciales mientras pensamos que el sitio es legítimo, cuando no lo es y solo se trata de un bonito envoltorio. Pues bien, tal y como nos ha recordado la Oficina de Seguridad del Internauta, el email Spoofing es una técnica parecida, pero que se centra en el correo electrónico del remitente.

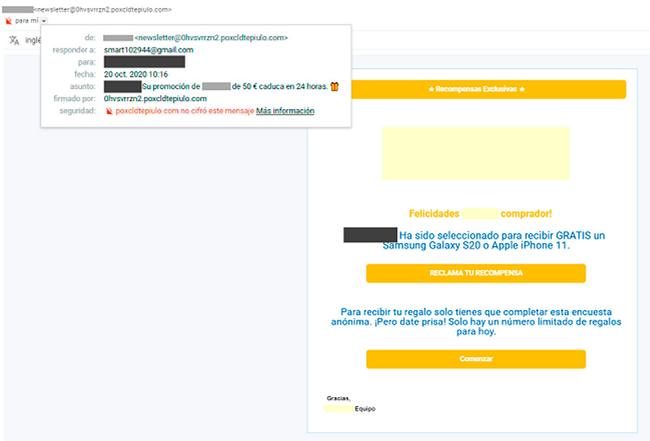

Eso es lo que se suplanta en este caso, hasta el punto de que en las mejores versiones de esta técnica el correo electrónico del remitente prácticamente es indistinguible si se le compara con el original. Y esto es un grave problema, porque si por ejemplo nos llega algún tipo de archivo adjunto malicioso, y queremos asegurarnos de que el remitente es de confianza, lo más normal es que si esta técnica está bien ejecutada caigamos en la trampa y lleguemos a pensar que el correo que hemos recibido es legítimo.

Distinto nombre, mismo origen fraudulento

Esa es la clave de esta técnica, que disfraza la dirección original del remitente dentro de un nombre que sea identificado por la víctima como legítimo. El problema es que esta técnica se utiliza en dos modalidades diferentes. Una es la que os hemos detallado, en la que el remitente suplanta la dirección real, y otra en la que se utiliza nuestro propio correo electrónico para estafar a nuestros contactos. Y todo se debe a un problema de seguridad de las técnicas de protección de los correos electrónicos. Normalmente se suelen usar protocolos SMTP, que no verifican la autenticidad de las direcciones desde la que se envían los mensajes.

Es ahí cuando los conocimientos de los hackers entran en juego. Llegando hasta tal punto que pueden modificar el texto de de las cabeceras de los correos para que la víctima vea un texto en el remitente que realmente no obedece a la dirección real desde la que se ha enviado la comunicación. Así que pueden modificarlo para decirte que llega desde tu banco, la Agencia Tributaria o cualquier empresa importante, y así conseguir que bajemos la guardia para entregar nuestros datos o para dejarnos infectar mediante un archivo malicioso.

Hay una forma de saber si realmente nos escriben desde donde realmente la dirección que realmente estamos viendo en la pantalla. Y aunque en cada cliente de correo es diferente, básicamente es accediendo al texto de origen del mensaje, que es más sencillo de ver desde la versión de escritorio del correo electrónico. Ahí, en los datos del encabezado, veremos la dirección real desde la que se ha enviado el correo electrónico. Y podremos comprobar si es real la dirección desde la que nos han escrito.