El phishing se ensaña con Twitter

Parece que siempre estuviéramos hablando de lo mismo, pero la realidad es que el phishing se ha convertido en una de las mayores amenazas a las que nos enfrentamos el grueso de internautas en nuestro día a día. Y ahora hemos conocido un caso que está afectando a muchas personas, y que busca engañarlas con las cuentas verificadas de Twitter.

Las cuentas verificadas de Twitter se han convertido en un buen indicador para saber si una cuenta que seguimos o a la que podríamos seguir es legítima y ha sido creada por la persona que realmente dice ser. Estas cuentas ahora son la excusa perfecta de los hackers para poder robarnos todos los datos.

Verificación maliciosa

Lo que ocurre muchas veces es que un método de verificación creado para hacer más seguras nuestras cuentas se termina utilizando de forma torticera para justo todo lo contrario, generar más caos y vulnerabilidad entre los usuarios de una red social. Es lo que le ha ocurrido a los compañeros de Bleeping Computer, que han visto cómo los hackers se han aprovechado de su estatus de cuenta verificada para intentar colarles malware utilizando métodos de phishing.

Y es que como sabéis las cuentas verificadas de Twitter se distinguen de otras normales por contar con una pequeña insignia de color azul a su lado, con un icono de verificación o «check» que nos dice que esa cuenta ha sido comprobada, y que la persona que dice ser es realmente la que está detrás de la cuenta. Para obtener esa insignia es necesario aportar documentación a Twitter que demuestre que somos nosotros quienes estamos detrás de ella.

Y ahí es donde los hackers sacan a pasear su habitual inventiva. Pues bien, parece que estos han enviado numerosos correos electrónicos a personas con cuentas verificadas con el objetivo de poder tomar el control de estas. En estos correos se solicita a los titulares de las cuentas que las revisen porque parece haber existido un problema con ella. El correo viene presuntamente, o mejor dicho suplanta a Twitter Verified, la plataforma detrás de estas cuentas verificadas, y que es la encargada de velar porque sean las personas correctas las que estén detrás.

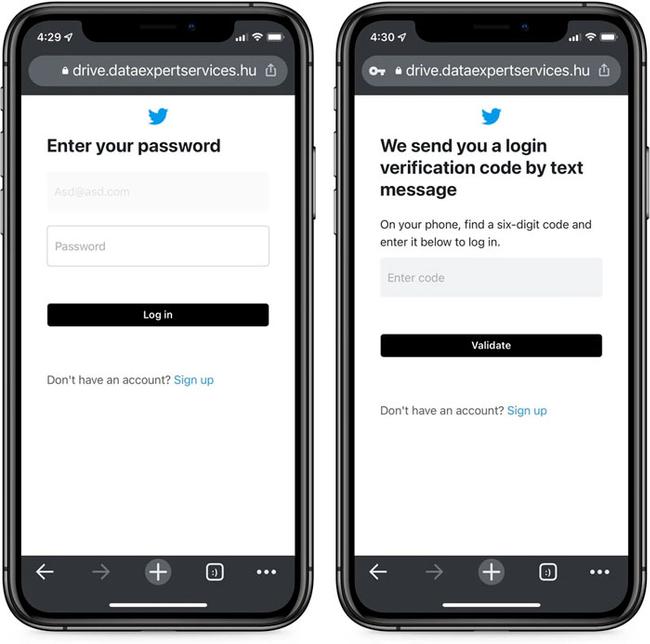

Y como es habitual, les piden que verifiquen su identidad en el correo electrónico que les mandan, que a su vez les redirecciona a URL donde deberán introducir sus credenciales. Además se apremia a las víctimas advirtiéndolas de que si ignoran el mensajes se les podría suspender la cuenta. Por tanto es posible que muchas personas o algunas de ellas caigan en la trampa y se identifiquen en sus cuentas. En ese momento los hackers robarán sus credenciales de la red social.

Cuentas muy deseadas

El interés de los hackers en estas cuentas está bien fundado. Y es que la mayoría de cuentas verificadas son de personas que tienen un gran número de seguidores a sus espaldas, porque normalmente son personajes relevantes, o que por sus trabajos, como en este caso periodistas, pueden tener un cierto alcance de personas en su trabajo diario. Por eso para los hackers es importante tener acceso a estas cuentas y robar sus credenciales. Por dos razones, una porque si quieren suplantar las cuentas pueden llegar a más personas por el gran número de seguidores que tienen, y segundo porque dada su relevancia siempre será más fácil extorsionarlos y pedirles un rescate de la cuenta.